NIS 2 en France : ce que le Référentiel Cyber France (ReCyF) change vraiment

Depuis sa publication le 17 mars 2026, le Référentiel Cyber France occupe le centre du débat sur la transposition de NIS 2. Le comprendre suppose d’analyser sa logique, la distinction EI/EE, ses impacts pour les organisations déjà engagées dans ISO 27001, ainsi que les différences de transposition en Europe.

ReCyF : un cadre évolutif mais déjà structurant pour la conformité NIS 2

La directive NIS 2, qui vise à renforcer la cybersécurité des organisations critiques en Europe, a désormais sa traduction française. Publié le 17 mars 2026 par l’ANSSI, le ReCyF (Référentiel Cyber France) est la pièce maîtresse de la transposition nationale. Il s'accompagne de deux ressources complémentaires : un outil de comparaison des référentiels (ISO2700x et Annexe au Règlement d’exécution 2024/2690) sur MesServicesCyber, et un service de préenregistrement accessible à toutes les entités concernées.

Ces publications interviennent alors que la transposition législative en droit français n'est pas attendue avant juillet 2026, dans le cadre du projet de loi Résilience. Le ReCyF est un document de travail qui évoluera probablement après consultation, mais les organisations ne peuvent pas attendre sa version finale pour agir. Les transformations qu'il implique ont des cycles de déploiement longs, et les objectifs de sécurité qu'il pose resteront stables dans leur substance, quelle que soit la version définitive du décret.

Ce que le ReCyF est, et ce qu’il n’est pas

Le ReCyF est le référentiel français qui traduit la directive NIS 2 en exigences opérationnelles, sous la forme d’un cadre structuré autour d’objectifs de sécurité plutôt que d’une liste de contrôles.

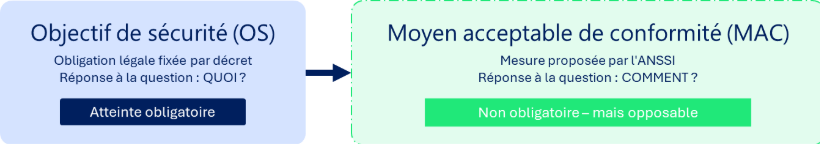

Le ReCyF repose sur une distinction structurante entre deux niveaux : les objectifs de sécurité, qui constituent les obligations légales fixées par décret et dont l'atteinte est obligatoire, et les moyens acceptables de conformité, qui sont les mesures que l'ANSSI propose pour atteindre ces objectifs, mais dont l'application n'est pas obligatoire en elle-même.

La conséquence pratique est importante : lors d'un contrôle, l'ANSSI n'évalue pas si les MAC ont été appliqués à la lettre. Elle évalue si l'objectif a été atteint et si l'organisation est capable de le démontrer. Une organisation qui s'éloigne des MAC mais justifie sa démarche par une alternative pertinente est en conformité. Une organisation qui applique les MAC mécaniquement sans pouvoir en démontrer l'efficacité ne l'est pas nécessairement.

En suivant cette logique, le ReCyF s’inscrit dans un cadre réglementaire déjà dense et adopte une approche globalisante. Il laisse de la flexibilité aux organisations les plus matures, déjà soumises à d’autres réglementations, tout en offrant un cadre structurant aux acteurs moins avancés pour atteindre un socle de sécurité adapté à leur contexte. Il concilie ainsi différents niveaux de maturité sans alourdir inutilement les contraintes existantes.

La gradation Entités Importantes / Entités Essentielles

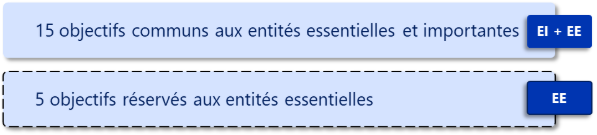

Le ReCyF organise ses 20 objectifs en deux blocs :

Les cinq objectifs réservés aux EE ne sont pas anodins. Ils portent précisément sur les dimensions les plus structurantes d'un programme de sécurité mature : l'analyse de risques formalisée (OS 16), les audits réguliers (OS 17), le durcissement de configuration (OS 18), l'administration depuis des ressources dédiées (OS 19), et la supervision continue (OS 20). En d'autres termes, une entité importante n'est pas tenue d'avoir une analyse de risques formalisée, ni un SOC, ni des postes d'administration dédiés.

Ce choix mérite d'être interrogé. En particulier, l'analyse de risques est le fondement d’une approche de sécurité cohérente. Elle conditionne la priorisation des investissements, la justification des choix techniques et la démonstration de la proportionnalité des mesures. Bien que réglementairement réservée aux entités essentielles, elle s’impose en pratique comme un socle indispensable pour piloter efficacement la sécurité, quel que soit le niveau de classification. Nous verrons par la suite que le modèle belge a fait un choix différent.

Un socle commun renforcé

Au-delà de la distinction EI / EE, le ReCyF ne définit pas deux référentiels distincts, mais un socle commun complété par un niveau de renforcement pour les entités essentielles.

Toutes les entités partagent ainsi 15 objectifs de sécurité, qui constituent le niveau minimum attendu et couvrent déjà des capacités structurantes (gouvernance, accès, incidents, continuité, fournisseurs).

La différence avec les EE ne repose pas uniquement sur les 5 objectifs supplémentaires (OS 16 à OS 20). Elle s’exprime aussi au sein des objectifs communs, avec des mesures plus exigeantes réservées aux EE.

En pratique :

- une entité importante couvre environ la moitié des mesures du référentiel (76 mesures)

- une entité essentielle doit en couvrir l’ensemble (152 mesures), avec un niveau d’exigence plus élevé.

Le passage d’EI à EE correspond donc moins à une extension qu’à un changement de maturité : les exigences deviennent plus structurées, plus systématiques et démontrables. Par exemple, là où une entité importante met en place une gestion des accès et des comptes administrateurs, une entité essentielle doit aller plus loin avec des environnements d’administration dédiés et isolés. De même, une supervision ponctuelle ou partielle évolue vers une capacité de détection continue avec des délais de traitement encadrés. Enfin, les pratiques de sécurité doivent être industrialisées sous forme de procédures reproductibles et accompagnées d’indicateurs permettant d’en démontrer l’efficacité dans le temps.

Le ReCyF construit ainsi une logique progressive : un socle commun pour toutes les entités, renforcé pour celles dont le niveau de criticité est le plus élevé.

ISO 27001 : un accélérateur, pas un raccourci

Le ReCyF s’inscrit dans un écosystème réglementaire plus large, dans lequel de nombreuses organisations ont déjà engagé des démarches de conformité, notamment autour d’ISO 27001.

Le ReCyF mentionne explicitement la certification ISO 27001:2022 comme moyen de démontrer la conformité à deux objectifs : l'OS 2 (gouvernance) et l'OS 16 (analyse de risques, réservé aux EE). Cette reconnaissance est formelle, mais elle est assortie d'une condition déterminante : elle ne vaut que sur le périmètre couvert par la certification. Une organisation dont la certification couvre le siège mais pas ses filiales opérationnelles ne peut pas s'en prévaloir pour l'ensemble de ses systèmes d'information critiques.

Au-delà de cette limite de périmètre, ISO 27001 laisse une marge d'interprétation importante sur l'implémentation des contrôles. Le ReCyF, lui, attend une démonstration de l'efficacité. Un contrôle de gestion des accès formellement documenté, mais dont la revue annuelle n'a pas été réalisée depuis dix-huit mois, constituera un écart lors d'un contrôle ANSSI, même si la politique existe et que la certification a été renouvelée.

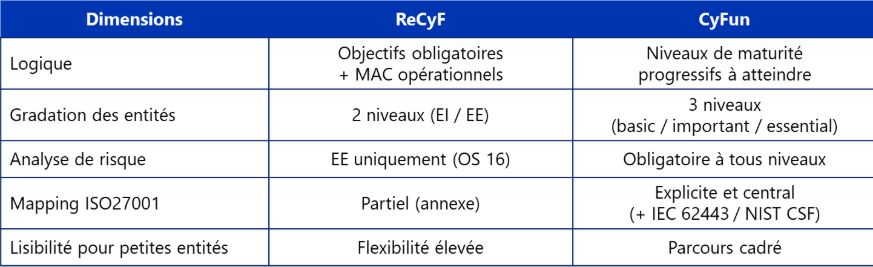

Une organisation certifiée ISO 27001 dispose donc d’un socle couvrant une partie des exigences du ReCyF ; toutefois, ce dernier introduit des attentes plus opérationnelles et démonstratives, impliquant des efforts complémentaires pour atteindre une conformité complète. Le CyFun facilite la lecture des équivalences grâce à une cartographie explicite avec ISO 27001 et d’autres standards, tandis que le ReCyF propose un outil de comparaison dédié, laissant aux organisations la responsabilité d’interpréter et de démontrer la correspondance.

Dans ce paysage multi-référentiels, d’autres cadres sectoriels comme DORA viennent également structurer les exigences. Dans cette continuité, le ReCyF et DORA poursuivent un objectif commun de renforcement de la cybersécurité, mais selon des logiques différentes : le ReCyF repose sur des objectifs à atteindre, laissant une flexibilité dans les moyens, tandis que DORA encadre plus précisément leur mise en œuvre, notamment sur la résilience, la gestion des tiers et les incidents. En tant que lex specialis pour le secteur financier, DORA peut couvrir une grande partie des objectifs du ReCyF pour les entités concernées, sans pour autant garantir une couverture complète de l’ensemble des exigences. Il est donc nécessaire d’adapter et de compléter les dispositifs déjà mis en place dans le cadre de DORA afin de les aligner avec les spécificités du ReCyF et de NIS 2.

ReCyF et autres transpositions : l’exemple du CyFun belge

Le CyberFundamentals Framework (CyFun) est le référentiel belge de transposition de NIS 2, publié par le Centre for Cybersecurity Belgium. Il traduit les exigences de la directive en niveaux de maturité progressifs, applicables à toute organisation soumise au droit belge.

Le ReCyF et le CyFun illustrent deux approches distinctes de la transposition de NIS 2.

Le ReCyF est plus exigeant en termes de démonstration, mais plus flexible sur les moyens. Le CyFun est plus prescriptif, mais son architecture par niveaux rend le chemin plus lisible pour les organisations qui partent de loin. Pour les groupes multi-pays, ces deux cadres créent des asymétries réelles : ce qui est obligatoire pour une entité belge peut être optionnel pour son équivalent français. Par exemple, l’analyse de risques est attendue à tous les niveaux dans le modèle belge (dès le niveau « basic »), alors qu’elle n’est obligatoire que pour les entités essentielles en France. De la même manière, des capacités clés comme la supervision ou l’administration sécurisée sont progressivement exigées dans le CyFun, tandis qu’elles restent réservées aux entités essentielles dans le ReCyF. Le modèle belge impose ainsi une montée en maturité structurée, là où le ReCyF privilégie une logique plus flexible centrée sur les objectifs.

A engager dès maintenant

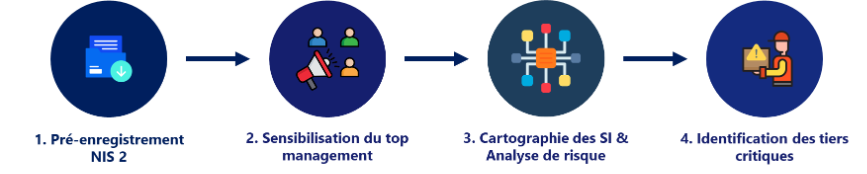

Certaines actions peuvent être engagées sans attendre la version finale du décret, parce qu'elles sont stables quelle que soit l'évolution du texte.

Le pré-enregistrement constitue une première étape structurante, permettant de positionner l’organisation vis-à-vis de NIS2 et d’engager formellement la démarche.

Les autres actions posent les fondations opérationnelles : la sensibilisation du top management garantit l’alignement des parties prenantes, tandis que la cartographie des SI, l’analyse de risques et l’identification des tiers critiques permettent de définir le périmètre et de prioriser les efforts de mise en conformité. Ces actions doivent être amorcées dès à présent, car elles conditionnent la capacité à engager rapidement et efficacement la mise en conformité.

Pour les objectifs les plus structurants (gestion de crise OS 14, analyse de risques OS 16, administration sécurisée OS 19), le recours à une prestation d'accompagnement et de conseil en sécurité (PACS) qualifiée par l'ANSSI est reconnu par le référentiel comme moyen acceptable de conformité, à condition que les recommandations soient effectivement mises en œuvre et non simplement reçues.

Le vrai enjeu de NIS 2 n’est pas le texte, mais la transformation

Ce que NIS 2 et le ReCyF imposent, ce n'est pas une liste de mesures supplémentaires à déployer. C'est une exigence de démonstration : prouver que les mesures en place sont efficaces, révisées, et proportionnées à l'exposition réelle de l'organisation.

Cette exigence va transformer des contrôles formels en disciplines opérationnelles.

Les organisations qui abordent cette transformation en s'appuyant sur une lecture rigoureuse du ReCyF, en utilisant l'outil de comparaison mis à disposition par l'ANSSI, et en engageant sans délai les chantiers structurants, prendront une avance que la publication du décret définitif ne remettra pas en cause. Celles qui attendront découvriront que le vrai sujet n'était pas le texte, mais les transformations qu'il implique.

.svg)

.png)